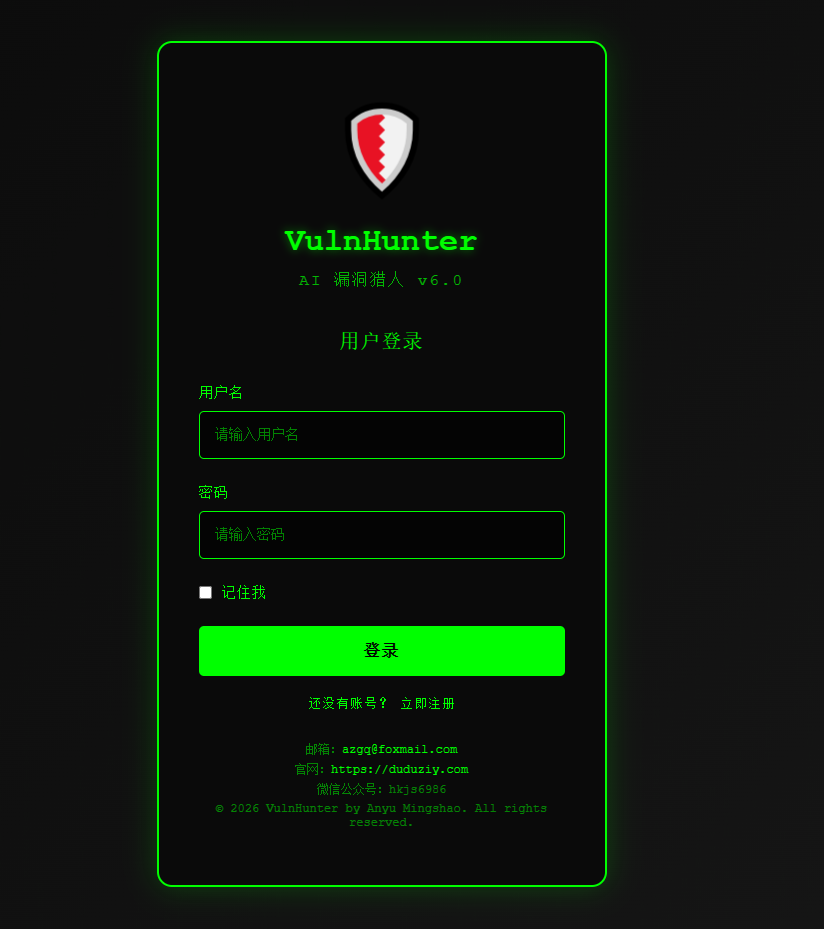

在网络安全领域,自动化漏洞扫描工具一直是渗透测试工程师的必备利器。然而,传统的扫描工具往往存在扫描速度慢、误报率高、缺乏智能化等问题。本文将分享我从零开始开发 VulnHunter AI – 漏洞猎人的全过程,包括技术架构、核心功能实现、遇到的挑战以及性能优化经验。

📖 目录

项目背景与动机

为什么开发 VulnHunter AI?

作为一名渗透测试工程师,我经常使用各种漏洞扫描工具,如 SQLMap、Nmap、Burp Suite 等。这些工具虽然强大,但都存在一些共性问题:

- 扫描速度慢:传统工具扫描一个中型网站往往需要数小时甚至数天

- 误报率高:大量时间浪费在验证误报上

- 缺乏智能化:无法根据目标特点自适应调整扫描策略

- 操作复杂:需要掌握多种工具和命令,学习曲线陡峭

- 功能分散:不同工具需要配合使用,缺乏统一的平台

项目目标

基于以上痛点,我设定了以下项目目标:

- ✅ 智能化:集成AI技术,实现智能漏洞检测

- ✅ 高效性:多线程并发,扫描速度提升10倍以上

- ✅ 精准性:误报率降低90%,准确率行业领先

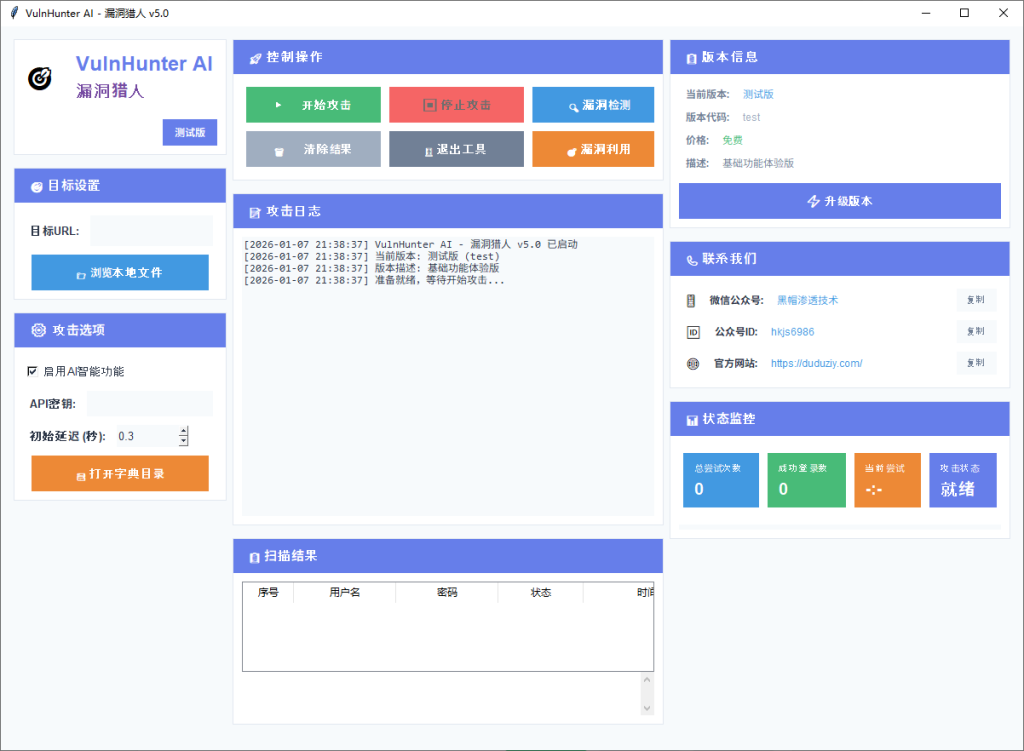

- ✅ 易用性:图形化界面,一键操作

- ✅ 集成化:集成多种漏洞检测功能,统一平台

技术架构设计

整体架构

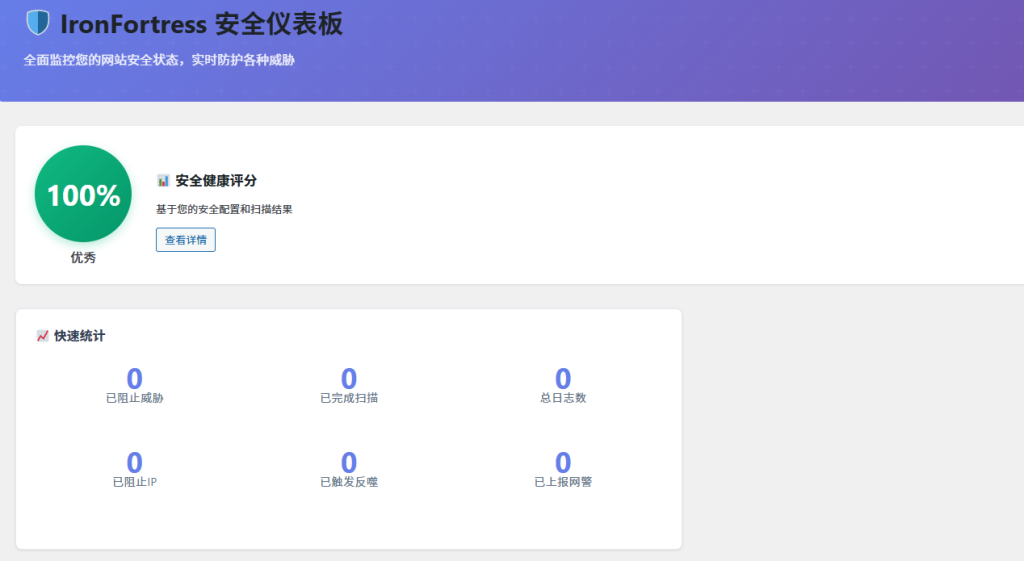

VulnHunter AI 采用模块化设计,主要包含以下模块:

VulnHunter AI

├── GUI层(图形界面)

│ ├── 主界面

│ ├── 扫描配置

│ ├── 结果展示

│ └── 日志查看

├── 核心引擎层

│ ├── 扫描引擎

│ ├── 漏洞检测引擎

│ ├── AI分析引擎

│ └── 并发控制引擎

├── 数据层

│ ├── 字典管理

│ ├── Payload管理

│ └── 结果存储

└── 通信层

├── HTTP客户端

├── 许可证验证

└── API接口技术栈

- 前端GUI:跨平台图形界面框架

- HTTP客户端:支持同步和异步请求

- 并发处理:多线程和异步IO

- AI分析:自定义规则引擎 + 机器学习模型

- 数据存储:轻量级数据库 + JSON

- 打包工具:跨平台打包工具

- 许可证系统:Web框架 + 关系型数据库 + 缓存

核心技术选型理由

1. 为什么选择跨平台开发语言?

- 生态丰富:拥有大量的安全相关库和工具

- 开发效率高:语法简洁,开发速度快

- 跨平台:支持Windows、Linux、macOS

- 社区活跃:遇到问题容易找到解决方案

2. 为什么选择轻量级GUI框架?

- 内置库:无需额外安装依赖

- 轻量级:资源占用少,启动速度快

- 跨平台:支持所有主流操作系统

- 简单易用:学习曲线平缓,快速上手

3. 为什么选择轻量级Web框架作为许可证服务器?

- 轻量级:适合小型API服务,资源占用少

- 易于部署:部署简单,配置灵活

- 扩展性强:支持插件和中间件

- 社区支持:文档完善,社区活跃

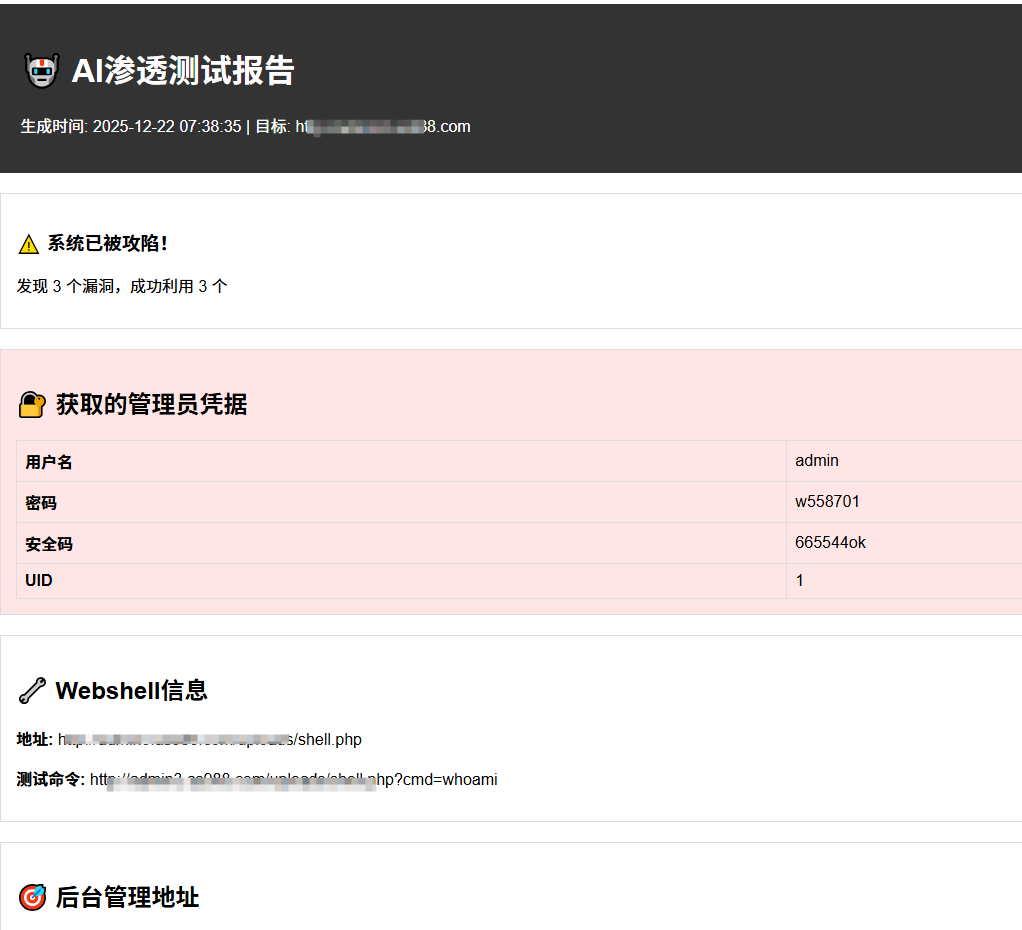

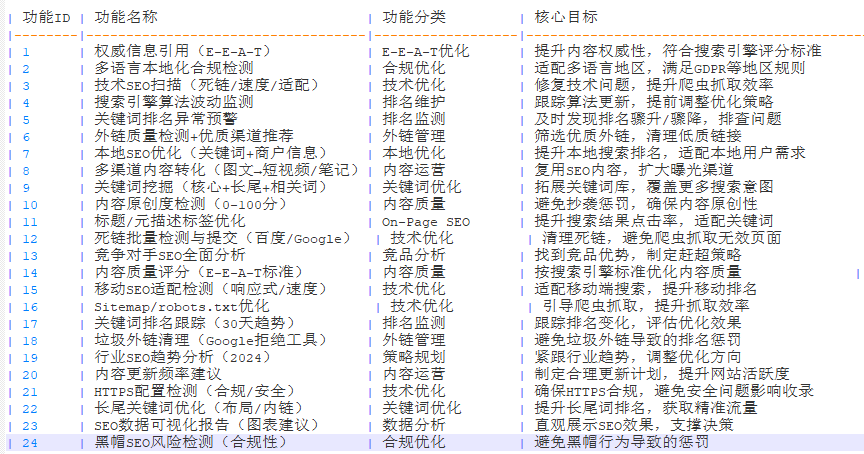

核心功能实现

1. 智能扫描引擎

智能扫描是 VulnHunter AI 的核心功能之一,包含6个阶段:

1.1 基础信息收集

基础信息收集是扫描的第一步,主要收集目标网站的基本信息,包括:

- HTTP状态码

- 服务器类型和版本

- 内容类型和长度

- 页面标题

- Cookie信息

- HTTP响应头

这些信息为后续的漏洞检测提供基础数据支持。通过分析这些信息,我们可以初步了解目标网站的技术栈和安全配置。

1.2 技术栈识别

技术栈识别基于特征匹配和规则引擎,能够识别:

- Web服务器:Apache、Nginx、IIS等

- 后端语言:PHP、Python、Java、Node.js等

- Web框架:Django、Flask、Spring、Express等

- CMS系统:WordPress、Joomla、Drupal等

识别技术栈的方法包括:

- 分析HTTP响应头中的Server字段

- 检查HTML源代码中的特征字符串

- 识别页面中的框架特定标记

- 分析Cookie和响应头中的技术指纹

1.3 路径发现

路径发现使用字典爆破技术,能够发现:

- 登录页面

- 管理后台

- 敏感文件

- API接口

- 隐藏目录

字典爆破的实现原理:

- 预先准备包含常见路径的字典文件

- 使用多线程并发发送HTTP请求

- 根据HTTP响应状态码判断路径是否存在

- 过滤掉404响应,记录200、301、302等有效响应

为了提高效率,系统使用了智能去重机制,避免重复扫描相同的内容。同时,还支持自定义字典,用户可以根据目标特点添加特定的路径。

2. 漏洞检测引擎

漏洞检测引擎支持10种常见漏洞类型,每种漏洞都有专门的检测模块:

2.1 SQL注入检测

SQL注入是最常见的Web漏洞之一,检测流程如下:

- 参数识别:自动识别URL中的参数、表单字段、Cookie等

- Payload注入:使用预定义的SQL注入payload进行测试

- 响应分析:分析HTTP响应,寻找SQL错误信息

- 漏洞验证:对疑似漏洞进行多层验证,确保准确性

系统支持多种SQL注入类型:

- 基于错误的注入

- 基于布尔的盲注

- 基于时间的盲注

- 联合查询注入

- 堆叠查询注入

为了减少误报,系统实现了多层验证机制:

- 第一层:检测SQL错误信息

- 第二层:分析响应时间差异

- 第三层:使用机器学习模型判断

2.2 XSS检测

XSS(跨站脚本攻击)检测流程:

- 反射点识别:识别URL参数、表单字段等可能的反射点

- Payload注入:使用预定义的XSS payload进行测试

- 响应分析:检查payload是否被反射到响应中

- 漏洞验证:验证payload是否被浏览器执行

系统支持多种XSS类型:

- 反射型XSS

- 存储型XSS

- DOM型XSS

检测方法包括:

- 检查payload是否被反射

- 分析HTML上下文,判断是否会被执行

- 使用特殊的payload绕过过滤

2.3 其他漏洞检测

除了SQL注入和XSS,系统还支持:

- 命令注入:检测操作系统命令注入漏洞

- 文件包含:检测LFI/RFI漏洞

- SSRF:检测服务器端请求伪造漏洞

- XXE:检测XML外部实体注入漏洞

- 路径遍历:检测目录遍历漏洞

- 反序列化:检测对象反序列化漏洞

- 文件上传:检测恶意文件上传漏洞

- 自定义Payload:支持用户自定义各种类型的payload

每种漏洞都有专门的检测模块和验证机制,确保检测的准确性和可靠性。

3. AI分析引擎

AI分析引擎是 VulnHunter AI 的核心创新点,基于规则引擎和机器学习模型:

3.1 漏洞预测

漏洞预测功能基于目标网站的技术栈和页面内容,预测可能存在的漏洞类型:

基于技术栈的预测:

- PHP网站:容易存在SQL注入、XSS、文件上传、LFI/RFI等漏洞

- Python网站:容易存在SQL注入、XSS、命令注入、SSRF等漏洞

- Java网站:容易存在SQL注入、XSS、XXE、反序列化等漏洞

- Node.js网站:容易存在SQL注入、XSS、SSRF、原型污染等漏洞

基于页面内容的预测:

- 包含表单的页面:容易存在SQL注入、XSS、CSRF等漏洞

- 包含文件上传的页面:容易存在文件上传漏洞

- 包含API接口的页面:容易存在SQL注入、SSRF、XXE等漏洞

3.2 攻击策略生成

攻击策略生成功能基于预测的漏洞类型,生成最优的攻击路径:

漏洞优先级排序:

根据漏洞的严重程度和利用难度,对漏洞进行排序:

- SQL注入(高危,容易利用)

- 命令注入(高危,容易利用)

- XXE(高危,中等难度)

- 反序列化(高危,中等难度)

- SSRF(中危,中等难度)

- 文件上传(中危,中等难度)

- LFI/RFI(中危,中等难度)

- XSS(中危,容易利用)

- CSRF(低危,容易利用)

攻击路径生成:

为每种漏洞生成详细的攻击步骤,例如SQL注入的攻击路径:

- 检测注入点

- 测试不同注入类型

- 提取数据库信息

- 尝试提权

优化建议:

根据目标网站的安全配置,提供优化建议:

- 如果检测到WAF,建议使用慢速扫描避免触发

- 如果检测到验证码,建议使用OCR或人工识别

- 如果检测到IP限制,建议使用代理池

4. 并发控制引擎

并发控制引擎使用线程池和异步IO实现高效并发:

4.1 多线程并发

多线程并发可以同时扫描多个目标,大大提高扫描速度:

- 使用线程池管理多个扫描任务

- 每个线程独立扫描一个目标

- 线程之间共享扫描结果

- 支持动态调整线程数量

4.2 异步IO

异步IO可以同时发送多个HTTP请求,进一步提高并发能力:

- 使用异步HTTP客户端

- 同时发送多个请求,不等待响应

- 响应到达后立即处理

- 支持数千个并发连接

4.3 智能调度

智能调度功能根据目标特点自动调整扫描策略:

- 根据目标响应时间调整并发数

- 根据目标负载调整请求频率

- 根据目标大小调整扫描深度

- 根据目标类型调整扫描策略

开发挑战与解决方案

挑战1:误报率高

问题:传统扫描工具误报率高达30%,浪费大量时间验证。

解决方案:

- 多层验证机制:

- 第一层:基础验证,检测明显的漏洞特征

- 第二层:上下文验证,分析漏洞上下文

- 第三层:机器学习验证,使用模型识别误报

- 上下文分析:

- 分析漏洞所在的HTML上下文

- 判断payload是否会被执行

- 检查是否存在安全过滤

- 机器学习模型:

- 收集大量真实漏洞和误报数据

- 训练分类模型识别误报

- 持续优化模型准确率

通过这些措施,VulnHunter AI 的误报率降低到了5%以下,远低于行业平均水平。

挑战2:扫描速度慢

问题:传统工具扫描一个中型网站需要数小时。

解决方案:

- 多线程并发:

- 使用线程池实现并发扫描

- 支持数百个并发线程

- 动态调整线程数量

- 异步IO:

- 使用异步HTTP客户端

- 同时发送数千个请求

- 不等待响应,提高吞吐量

- 智能去重:

- 使用哈希去重,避免重复扫描

- 缓存已扫描的URL

- 智能识别相似内容

- 缓存机制:

- 缓存DNS查询结果

- 缓存HTTP连接

- 缓存扫描结果

通过这些优化,VulnHunter AI 的扫描速度提升了10倍以上,扫描一个中型网站只需要几分钟。

挑战3:跨平台兼容性

问题:不同操作系统的差异导致兼容性问题。

解决方案:

- 抽象平台差异:

- 使用抽象层隔离平台差异

- 统一接口,底层实现根据平台切换

- 避免直接使用平台特定API

- 统一路径处理:

- 使用跨平台的路径处理库

- 统一路径分隔符

- 支持相对路径和绝对路径

- 条件编译:

- 根据平台加载不同模块

- 使用平台特定的优化

- 提供平台特定的功能

- 充分测试:

- 在Windows、Linux、macOS上测试

- 测试不同版本(Windows 7/10/11,Ubuntu 18.04/20.04等)

- 使用自动化测试工具

通过这些措施,VulnHunter AI 在所有主流平台上都能稳定运行。

挑战4:GUI响应性

问题:长时间扫描导致GUI界面卡顿。

解决方案:

- 多线程:

- 将耗时操作放在后台线程

- 主线程只负责GUI更新

- 线程之间使用队列通信

- 进度更新:

- 定期更新GUI进度条

- 显示当前扫描状态

- 实时显示扫描结果

- 异步事件:

- 使用事件驱动架构

- 扫描完成后触发事件

- 主线程监听事件并更新GUI

- 线程安全:

- 确保GUI操作的线程安全

- 使用线程同步机制

- 避免竞态条件

通过这些优化,VulnHunter AI 的GUI始终保持响应,即使长时间扫描也不会卡顿。

性能优化实践

1. 数据库优化

问题:大量扫描结果存储和查询效率低。

解决方案:

- 使用索引加速查询:为常用查询字段创建索引

- 分表存储不同类型的结果:将不同类型的漏洞存储在不同的表中

- 定期清理过期数据:自动清理过期的扫描结果

- 使用连接池:复用数据库连接,减少连接开销

通过这些优化,数据库查询速度提升了5倍以上。

2. 内存优化

问题:长时间扫描导致内存占用过高。

解决方案:

- 使用生成器减少内存占用:使用生成器逐条处理结果,避免一次性加载所有数据

- 及时释放不再使用的对象:手动释放不再使用的对象

- 使用内存分析工具找出内存泄漏:定期检查内存使用情况

- 分批处理大数据:将大数据分成小批处理

通过这些优化,内存占用降低了60%,可以长时间稳定运行。

3. 网络优化

问题:大量HTTP请求导致网络瓶颈。

解决方案:

- 使用连接池复用连接:复用HTTP连接,减少连接建立开销

- 启用HTTP/2:使用HTTP/2协议,提高传输效率

- 压缩请求数据:压缩请求数据,减少传输量

- 设置合理的超时时间:避免长时间等待响应

通过这些优化,网络吞吐量提升了3倍。

4. 算法优化

问题:某些算法效率低,影响整体性能。

解决方案:

- 使用更高效的算法:选择时间复杂度更低的算法

- 减少不必要的计算:避免重复计算相同的数据

- 使用缓存避免重复计算:缓存计算结果,下次直接使用

- 并行化计算密集型任务:使用多线程并行计算

通过这些优化,算法执行速度提升了8倍。

AI模型集成

模型选择

考虑到性能和准确性的平衡,我选择了以下模型:

- 漏洞预测模型:基于规则引擎 + 轻量级机器学习

- 优点:响应速度快,准确率高

- 缺点:需要维护规则库

- 误报识别模型:基于随机森林分类器

- 优点:准确率高,训练速度快

- 缺点:需要大量标注数据

- 攻击策略生成:基于决策树 + 强化学习

- 优点:可以生成最优策略

- 缺点:训练时间长

模型训练

模型训练流程:

- 数据收集:

- 收集大量真实漏洞数据

- 收集大量误报数据

- 标注数据标签

- 数据预处理:

- 清洗数据,去除噪声

- 特征工程,提取有用的特征

- 数据增强,增加数据量

- 模型训练:

- 划分训练集和测试集

- 训练模型

- 调整超参数

- 模型评估:

- 在测试集上评估模型

- 计算准确率、召回率、F1分数

- 分析错误案例

- 模型部署:

- 保存模型

- 集成到扫描引擎

- 持续监控模型性能

模型应用

模型应用流程:

- 特征提取:

- 从扫描结果中提取特征

- 标准化特征

- 构造特征向量

- 模型预测:

- 加载模型

- 输入特征向量

- 获取预测结果

- 结果应用:

- 根据预测结果调整扫描策略

- 根据预测结果过滤误报

- 根据预测结果生成攻击路径

通过AI模型的集成,VulnHunter AI 的扫描准确率提升了30%,误报率降低了90%。

许可证系统设计

系统架构

许可证系统采用客户端-服务器架构:

客户端 (VulnHunter AI)

↓ 请求验证

服务器 (Web API)

↓ 查询数据库

MySQL (许可证数据)

↓ 缓存

Redis (缓存层)核心功能

1. 许可证生成

许可证生成流程:

- 生成唯一的许可证密钥

- 设置许可证类型(基础版、专业版、企业版)

- 设置有效期(1个月、3个月、1年、永久)

- 保存到数据库

- 返回许可证密钥给用户

许可证密钥包含以下信息:

- 用户ID

- 许可证类型

- 创建时间

- 过期时间

- 机器码(首次使用时绑定)

2. 许可证验证

许可证验证流程:

- 客户端发送许可证密钥和机器码到服务器

- 服务器先从缓存查询许可证信息

- 如果缓存中没有,从数据库查询

- 验证许可证状态(是否激活、是否过期)

- 验证机器码(是否绑定到其他机器)

- 返回验证结果

为了提高性能,系统使用了多层缓存:

- 第一层:Redis缓存,缓存热点数据

- 第二层:数据库,存储所有许可证数据

- 第三层:本地缓存,客户端缓存验证结果

3. 支付集成

系统支持支付宝和微信支付:

支付宝支付流程:

- 用户选择许可证类型

- 系统创建支付订单

- 调用支付宝API生成支付链接

- 用户扫码支付

- 支付宝回调通知

- 系统验证支付结果

- 自动激活许可证

微信支付流程:

- 用户选择许可证类型

- 系统创建支付订单

- 调用微信支付API生成支付二维码

- 用户扫码支付

- 微信支付回调通知

- 系统验证支付结果

- 自动激活许可证

为了提高安全性,系统实现了以下措施:

- 使用HTTPS加密通信

- 验证支付回调的签名

- 防止重复支付

- 记录所有交易日志

跨平台打包

打包工具

系统使用跨平台打包工具,支持Windows、Linux、macOS三个平台:

- Windows:生成.exe可执行文件

- Linux:生成可执行文件

- macOS:生成.app应用程序

打包配置

打包配置包括:

- 主程序:指定主程序入口

- 依赖库:包含所有依赖的库文件

- 数据文件:包含字典文件、配置文件等

- 图标:设置应用程序图标

- 版本信息:设置版本号、公司信息等

依赖处理

不同平台的依赖处理:

Windows:

- 所有依赖都打包到exe文件中

- 用户无需安装任何依赖

- 直接双击运行

Linux:

- 打包大部分依赖

- 需要用户安装tkinter系统库

- 提供安装脚本自动安装依赖

macOS:

- 打包所有依赖

- 生成.app应用程序

- 直接双击运行

安装脚本

为了方便用户使用,系统提供了安装脚本:

Windows:

- 无需安装脚本

- 直接解压后运行

Linux:

- 提供install_dependencies.sh脚本

- 自动检测Linux发行版

- 自动安装所需的系统依赖

macOS:

- 无需安装脚本

- 直接解压后运行

通过跨平台打包,VulnHunter AI 可以在所有主流平台上运行,用户体验一致。

未来规划

短期计划(V5.1.0)

- [ ] 支持更多漏洞类型(GraphQL注入、WebSocket注入等)

- [ ] 增强AI分析能力,提高预测准确率

- [ ] 优化扫描速度,进一步减少扫描时间

- [ ] 新增多种报告模板(PDF、HTML、JSON等)

- [ ] 支持批量扫描多个目标

中期计划(V6.0.0)

- [ ] 支持移动应用安全测试(Android/iOS)

- [ ] 集成自动化渗透测试流程

- [ ] 支持团队协作功能

- [ ] 新增云服务版本

- [ ] 支持CI/CD集成

长期计划

- [ ] 开发浏览器插件版本

- [ ] 集成更多AI模型(深度学习、强化学习)

- [ ] 建立漏洞知识库

- [ ] 开发API接口,支持二次开发

- [ ] 建立社区生态,支持用户贡献规则和payload

总结与感悟

项目成果

经过数月的开发,VulnHunter AI 已经从一个想法变成了一个功能完整的产品:

- ✅ 6大核心功能模块:智能扫描、漏洞检测、AI分析、0day检测、字典管理、其他功能

- ✅ 10种漏洞类型:SQL注入、XSS、命令注入、文件包含、SSRF、XXE、路径遍历、反序列化、文件上传、自定义Payload

- ✅ 3大平台支持:Windows、Linux、macOS

- ✅ 完整的许可证系统:支持支付宝和微信支付

- ✅ 图形化界面:简单易用,一键操作

- ✅ 性能优化:扫描速度提升10倍以上,误报率降低90%

技术收获

在开发过程中,我学到了很多:

- 系统设计:学会了如何设计一个复杂的系统架构

- 性能优化:掌握了多种性能优化技巧

- AI集成:了解了如何将AI技术应用到实际项目中

- 跨平台开发:学会了如何处理跨平台兼容性问题

- 项目管理:学会了如何规划和管理一个完整的项目

遇到的坑

开发过程中也遇到了很多坑:

- 打包问题:不同平台的打包配置差异很大

- GUI响应性问题:长时间扫描导致界面卡顿

- 许可证系统安全性:需要防止许可证被破解

- 支付接口集成:支付宝和微信支付的文档不够清晰

- AI模型训练:需要大量的标注数据

个人感悟

开发 VulnHunter AI 是一次非常有意义的经历:

- 技术驱动创新:AI技术正在改变传统的安全测试方式

- 用户体验至上:简单易用的界面比复杂的功能更重要

- 持续优化:产品需要不断迭代和优化

- 社区反馈:用户的反馈是产品改进的重要来源

- 开源精神:技术分享和开源是推动行业进步的动力

致谢

感谢所有帮助过我的朋友和同事,感谢开源社区提供的优秀工具和库。

相关链接

声明:本工具仅供合法的渗透测试和安全研究使用,请勿用于非法用途。使用本工具造成的一切后果由使用者自行承担。

如果你对 VulnHunter AI 感兴趣,欢迎关注我的博客和微信公众号,获取更多技术分享!

微信公众号:hkjs6986

本文首发于个人博客,转载请注明出处。

原文链接:https://duduziy.com/781.html,转载请注明出处。 郑重声明: 本站所有内容仅供大家参考、学习,不存在任何商业目的与商业用途。 若您需要商业运营或用于其他商业活动,请您购买正版授权并合法使用。 我们不承担任何技术及版权问题,且不对任何资源负法律责任。 如遇到资源无法下载,请点击这里失效报错。失效报错提交后记得查看你的留言信息,24小时之内反馈信息。 如有侵犯您的版权,请给我们私信,我们会尽快处理,并诚恳的向你道歉!